Threat intelligence : VirusTotal tente de valoriser les IoC

VirusTotal (plate-forme de renseignement sur les menaces) a récemment introduit le principe des « collections ». À quoi servent-elles ?

Sur une échelle de 1 à 5, dans quelle mesure est-ce important pour vous d’avoir des listes de contrôle d’accès ? VirusTotal pose la question aux utilisateurs d’une fonctionnalité récemment introduite sur sa plate-forme : les « collections ». Leur principe : regrouper des IoC (indicateurs de compromission). Et mieux les contextualiser.

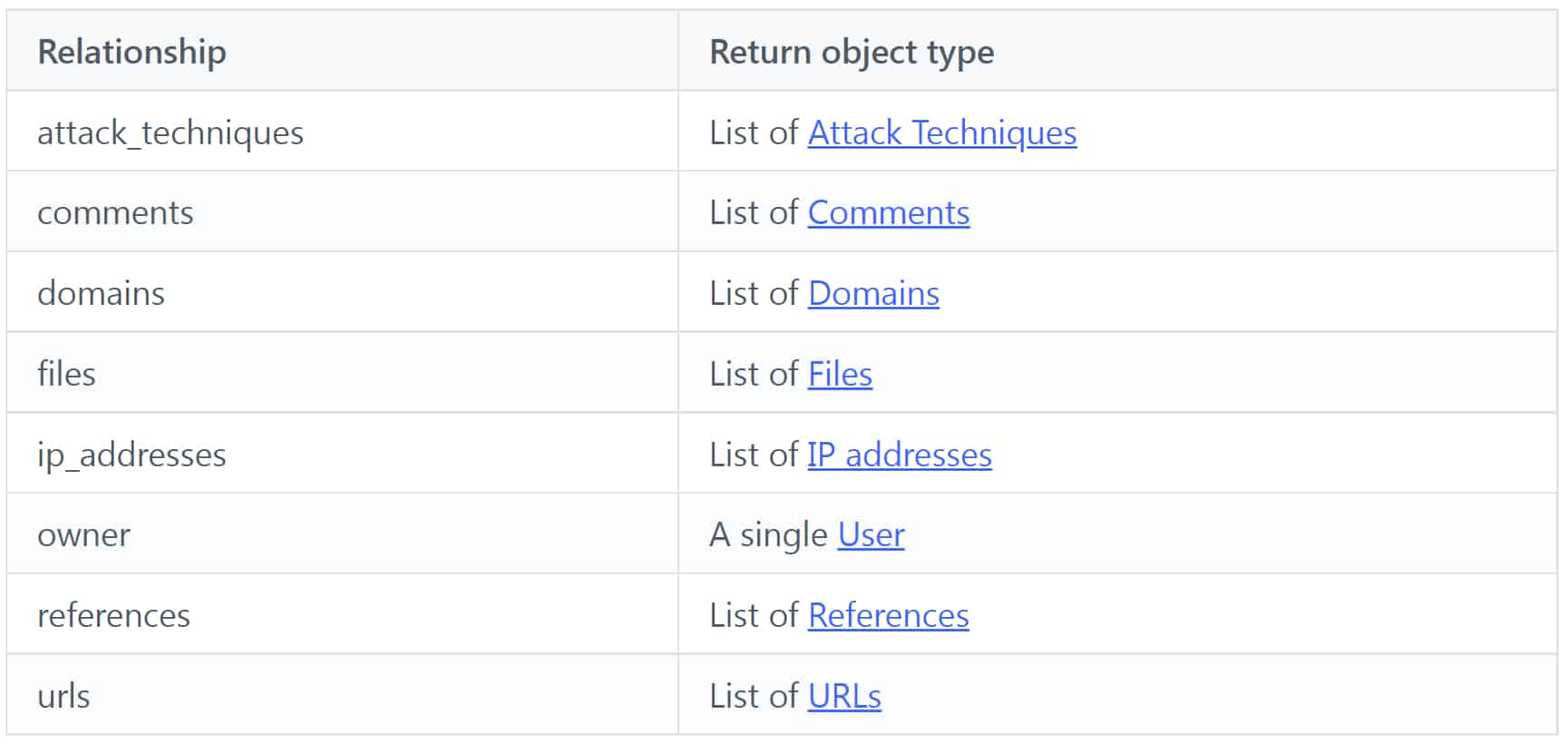

Pour le moment, il n’y a pas de listes de contrôle d’accès. Les collections sont ouvertes (UI et API) à l’échelle de la communauté VirusTotal. On les retrouve notamment dans la section « Community » des rapports sur les menaces. Elles disposent d’un lien permanent pour faciliter leur partage. On peut les exporter (STIX, JSON, CSV) et les visualiser dans un graphe.

Certaines capacités sont réservées aux utilisateurs de l’offre payante VirusTotal Intelligence. Comme l’intégration d’IoC d’un certain type dans la recherche multiple. Ou le téléchargement des fichiers intégrés aux collections.

Parmi les autres fonctionnalités pour lesquelles VirusTotal sonde sa communauté, il y a :

– Des champs supplémentaires pour faire la liaison entre une collection et un groupe cybercriminel, ainsi qu’une industrie ou un pays ciblé

– Une option diagramme de flux pour la visualisation d’IoC

– Des étiquettes définissables par l’utilisateur

– Une vue timeline pour les collections

– Un système de vote et de réputation

– Des IoC supplémentaires de type noms de fichiers et clés de registre

– De quoi intégrer les collections dans des outils de sécurité (SIEM, SOAR, EDR…)

Illustration principale © Syda Productions – Shutterstock