RSA sécurise l'information à coup d'IRM

Éradiquer les cancers informationnels ? Lexicalement proche d'une technique médicale éprouvée, le concept IRM de RSA apporte une approche différente que nous explique Steve Preston, directeur marketing chez RSA.

L'Information Risk Management ou (IRM) : n'est-ce pas finalement une nouvelle appellation marketing pour la gestion des risques ?

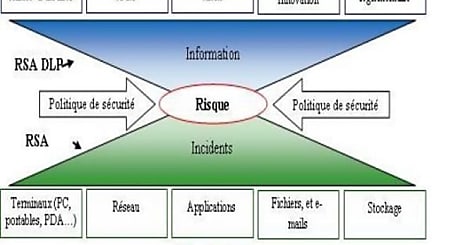

Absolument pas. Bien au contraire. Elle amène une approche centrée sur l'information et non plus sur le risque. Si on considère les différents éléments à sécuriser dans une infrastructure, jusqu'à présent, on s'attaquait à un ou plusieurs de ces éléments, mais souvent au moyen d'actions et de solutions communiquant peu ou pas entre elles. Et on établit un constat similaire lorsqu'on examine la sécurisation des informations. Pourtant, il s'avère nécessaire de gérer plutôt l'information d'après les règles métiers ou les réglementations.

Par ailleurs, un risque est une probabilité qu'un incident survienne, ayant pour conséquence des répercussions sur l'état ou la valeur d'une information. Ce type d'approche aide réellement le responsable informatique à gérer globalement la sécurité d'un système d'information.

Lire aussi : Arnaud Philippe - Médiamétrie : « La mise en conformité aux exigences de NIS2 suppose des investissements »

Quelles actions combinées et lesquelles de vos solutions incarnent-elles cette approche "Information Centric" ? » />

En effet, une organisation précise facilite la sécurisation pour répondre aux besoins suivant concernant l'information : la tracer, la classifier, la protéger, surveiller toutes les alertes ou événements douteux, ou en assurer la conformité. Cependant, la masse d'information devient rapidement difficile à gérer. C'est pourquoi nous proposons notre plate-forme RSA enVision qui analyse en temps réel les journaux des divers périphériques pour détecter des comportements ou contenus non conformes aux politiques de sécurité.

D'autre part, RSA DLP [née du rachat de Tablus] prend en charge la classification (de type : top secret, secret, confidentiel, public.) et s'assure de l'application des règles de sécurité, en forçant le comportement d'un utilisateur (saisie, clic, validation.) ou en déclenchant des processus. Bien entendu, ces risques et les règles définies proviennent d'un échange avec les responsables d'activité, habilités à définir quel niveau de risque est acceptable pour leur division.

Les produits RSA sont ouverts aux partenariats et certains sont déjà d'actualité avec EMC, Cisco, Oracle, Symantec, etc.

Et puisqu'un schéma vaut souvent mieux qu'un long discours, Steve nous a confié celui qu'il trace au stylo pour appuyer ses explications. Un petit pas pour l'homme.

D'après un schéma à main levée de Steve Preston

![]()

Sur le même thème

Voir tous les articles Cybersécurité

![Olivier Ligneul, directeur cybersécurité du Groupe EDF : «L'IA [...]](https://cdn.edi-static.fr/image/upload/c_lfill,h_201,w_298/e_unsharp_mask:100,q_auto/f_auto/v1/Img/BREVE/2024/9/463696/Olivier-Ligneul-directeur-cybersecurite-EDF-cybersecurite-L.jpg)